La banda de ciberdelincuencia motivada financieramente ha desatado un troyano bancario previamente indocumentado que podría robar evidencia de clientes de 70 bancos ubicados en varios países europeos y sudamericanos.

Doblaje «ExtrañoEl «malware de Windows de los investigadores de Kaspersky» utiliza subsidiarias para llevar a cabo sus ataques o contratar burros de dinero o simplemente ayudar [sic] Con transferencias. «

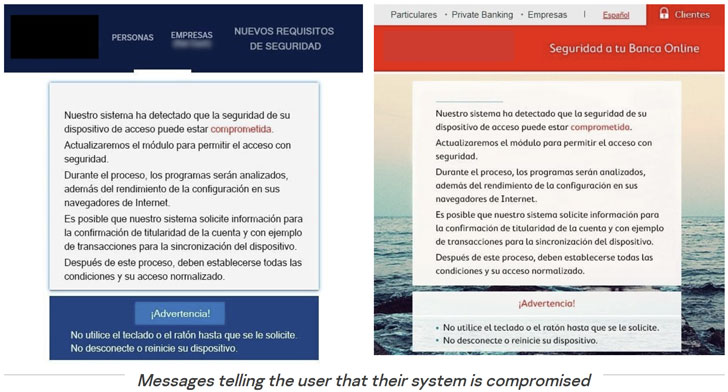

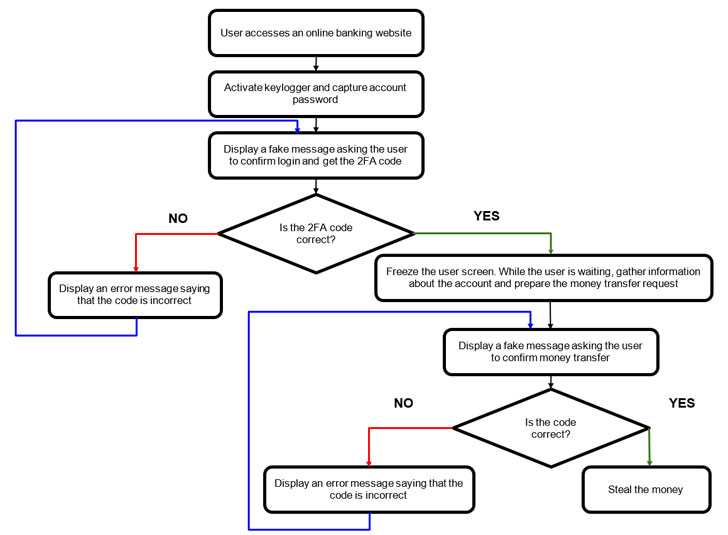

La campaña tiene muchas áreas en movimiento, la más importante de las cuales es la capacidad de engañar a los usuarios para que ingresen códigos de autenticación de dos factores en ventanas emergentes falsas, que luego se envían a los atacantes, además de confiar en los encantos de ingeniería social para convencer a los visitantes. . De sitios web bancarios para descargar aplicaciones maliciosas para teléfonos inteligentes.

Bizarro, que utiliza servidores comprometidos de WordPress, Amazon y Azure para alojar malware, se distribuye a través de paquetes MSI descargados por las víctimas de enlaces explícitos en correos electrónicos no deseados. Al iniciar el paquete, se descarga un archivo zip que contiene la DLL escrita en Delphi, que luego inyecta un implante en gran parte vago. Además, el bloque de llaves de la puerta está configurado para permanecer inactivo hasta que encuentre un enlace a uno de los sistemas bancarios en línea codificados.

«Cuando se lanza Pizarro, mata todos los procesos del navegador en primer lugar para detener cualquier sesión existente con sitios web de banca en línea», dijeron los investigadores. «Cuando un usuario reinicia los navegadores, se verá obligado a volver a ingresar las credenciales de la cuenta bancaria capturadas por el malware. Otro paso que toma Pizarro para obtener tantas credenciales como sea posible es deshabilitar automáticamente el navegador por completo».

La función principal del troyano es capturar y salir de las credenciales bancarias, diseñadas para ejecutar 100 comandos desde un servidor remoto, recolectar todo tipo de información de máquinas Windows, controlar el mouse y el teclado de la víctima, registrar las pulsaciones de teclas y capturar capturas de pantalla. Y controlar el funcionamiento de Windows.

El último ejemplo de cómo los troyanos bancarios brasileños son altamente vulnerables a los dispositivos Windows y Android está integrado con malware (colectivamente llamado Detroit), como Pizarro, Guildma, Jawali, Melcos y Grandiro. Paredes, Kimob y Prata están expandiendo simultáneamente su huella afectada en América del Sur y Europa.

«Los actores de amenazas detrás de esta campaña utilizan una variedad de tecnologías para complicar el análisis y la detección de malware, así como trucos de ingeniería social para ayudar a convencer a las víctimas de que proporcionen datos personales relacionados con sus cuentas bancarias en línea», dijeron los investigadores.